Directory Harvest Attack — Атака сбора каталога. Метод, используемый спамерами при попытке найти действующие адреса электронной почты в домене с помощью перебора.

ESA имеет встроенный механизм защиты от сбора каталога. Если внешний почтовый сервер в течение часа пытается отправить слишком много писем на недопустимых получателей, то активируется предупреждение DHAP (Directory Harvest Attack Prevention). ESA действует так, как настроено на основе конфигурации почтовой политики.

Mail Policies → Mail Flow Policies.

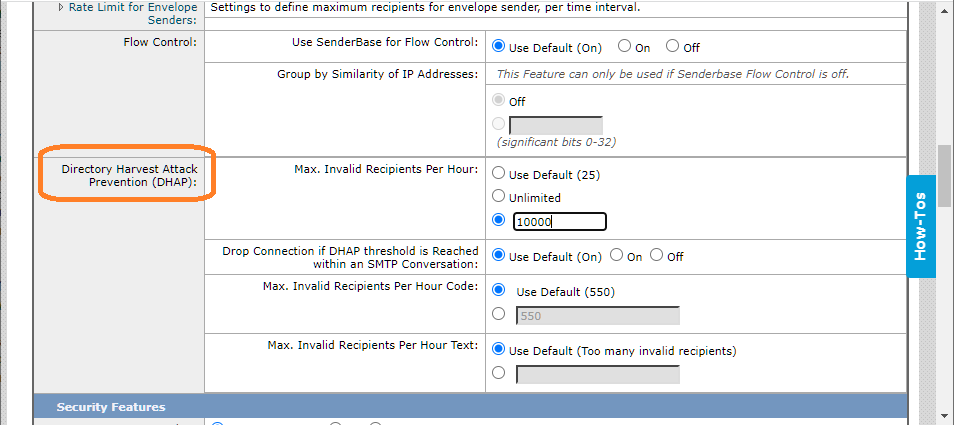

Выбираем политику, например, ACCEPTED. Скроллим до раздела Directory Harvest Attack Preventions (DHAP).

Максимальное количество недопустимых получателей можно настроить в секции Max. Invalid Recipients Per Hour. По умолчанию установлено 25. Можно снять ограничение и установить Unlimited. Максимальное значение — 10000.

Drop Connection if DHAP threshold is Reached within an SMTP Conversation — здесь можно включить или выключить обрыв соединения при срабатывании DHAP.

Ниже можно установить код тест ответа.