В одной из подсетей DHCP сервер перестал выдавать IP адреса. Никогда не было и вот опять. Нужно траблшутить. Траблшутингом можно заниматься тремя различными способами:

- с начала

- с конца

- с середины

В общем, неважно откуда начинать, но начинать надо. Ловим DHCP трафик на сервере Windows.

Существует много анализаторов сетевого трафика:

Ловим DHCP трафик в Windows Server 2019 с помощью PktMon.

PktMon.exe (Packet Monitor, Монитор пакетов) — встроенная утилита в Windows 10 и Windows Server 2019, позволяющая перехватывать и анализировать сетевой трафик, проходящий через компьютер, на котором запущена данная программа.

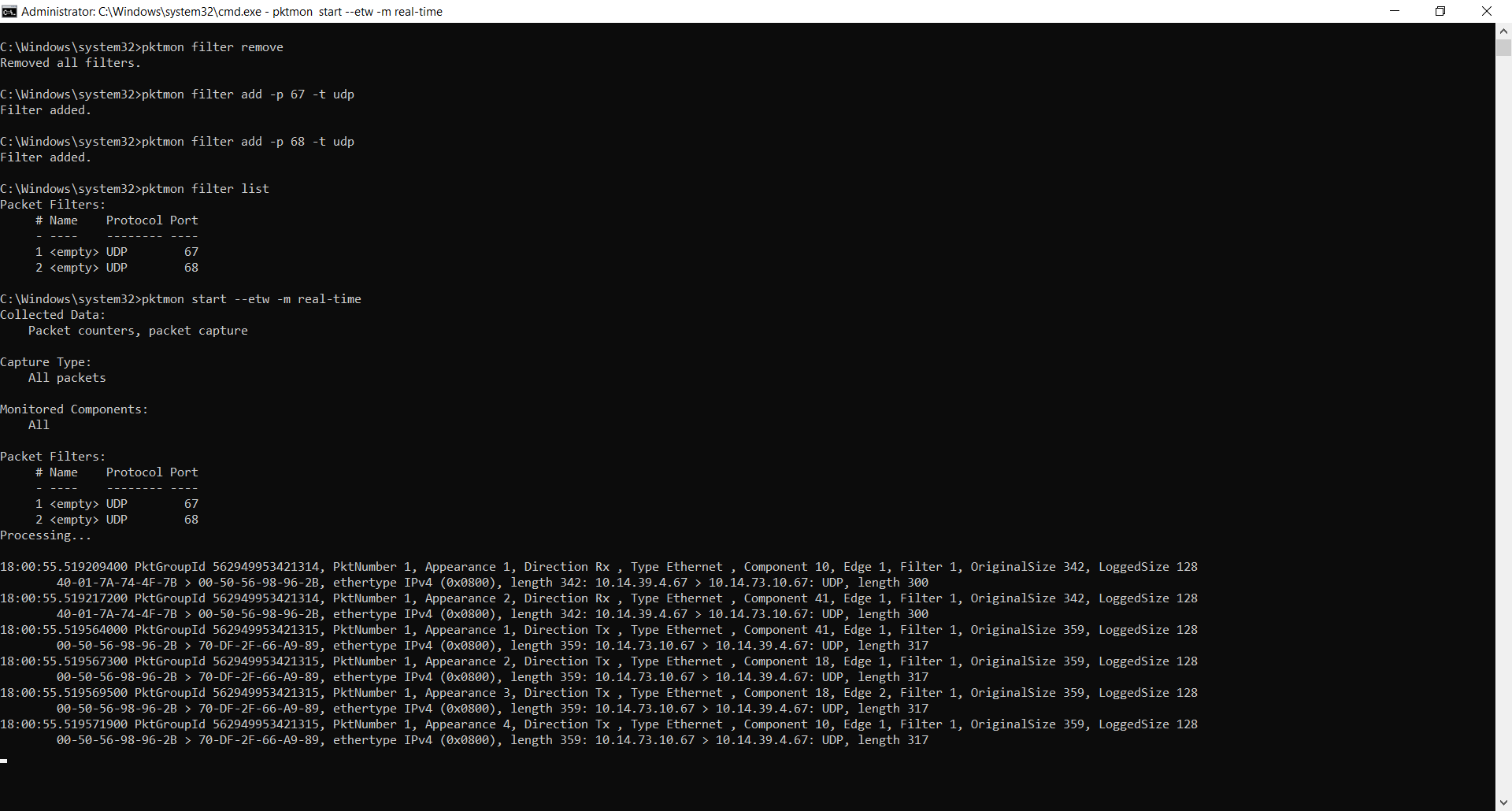

Запускаем командную строку. Сбрасываем возможные фильтры:

pktmon filter remove

DHCP по умолчанию использует порты UDP 67 и 68. Создаём фильтр для них:

pktmon filter add -p 67 -t udp

pktmon filter add -p 68 -t udp

Посмотреть список имеющихся фильтров:

pktmon filter list

Мониторим трафик в реальном времени:

pktmon start --etw -m real-time

Есть результат, теперь можно дебажить.