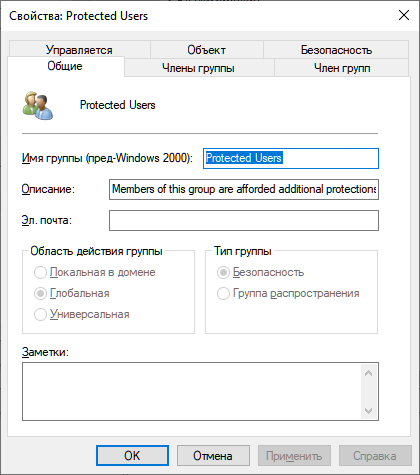

Начиная с контроллеров домена Windows Server 2012 R2 в Active Directory появилась новая глобальная группа безопасности — Protected Users (Защищенные пользователи). В Windows 7, Windows Server 2008 R2 и Windows Server 2012 поддержку новой стратегии безопасности можно добавить.

Члены этой группы дополнительно защищены против компрометации учетных данных во время проверки подлинности, и эта защита не настраивается, единственный способ снять дополнительные ограничения с учётной записи — удалить её из группы.

Учётные записи служб и компьютеров никогда не должны входить в группу Protected Users.

Для членов Protected Users, которые вошли в систему, применяются следующие средства защиты:

- Аутентификация только по протоколу Kerberos. NTLM и CredSSP не работают.

- Алгоритмы шифрования DES или RC4 не используются. Допускается AES.

- Делегирование этих учётных записей запрещено.

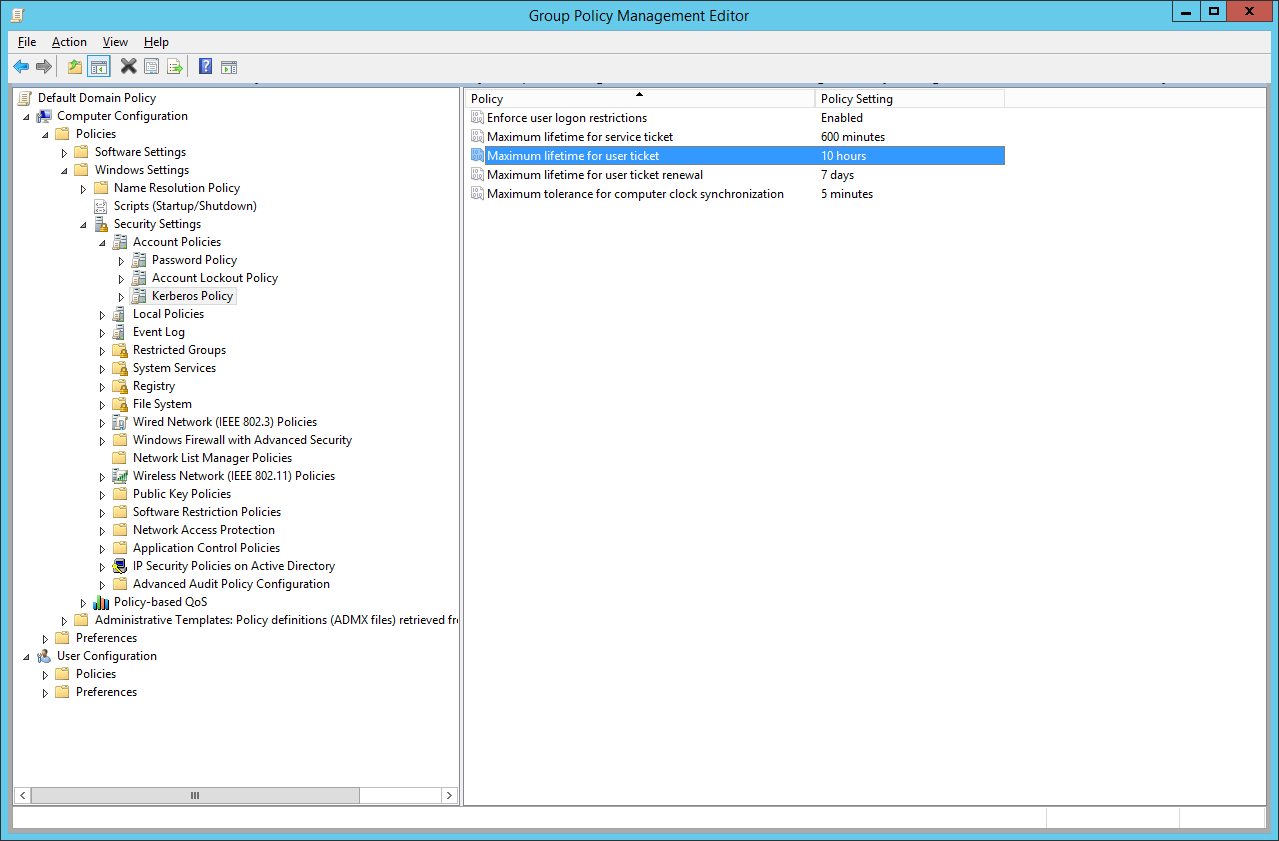

- Долгосрочные ключи Kerberos не сохраняются в памяти. После истечения срока жизни TGT пользователи должны выполнить аутентификацию повторно. Срок жизни TGP настраивается в GPO, если он не установлен, то для пользователей группы Protected Users он составляет 4 часа.

- При недоступности контроллеров домена пользователи не смогут аутентифицироваться на своих машинах, поскольку данные для кэшированного входа в домен не сохраняются.

В группу Protected Users рекомендуется добавлять учётные записи привилегированных пользователей: администраторов домена. При этом не рекомендуется засовывать туда ВСЕХ администраторов. Хотя бы одну учётную запись с правами администратора домена не включайте в эту группу, задайте ей сложный пароль, распечатайте его и положите в сейф. На всякий случай.

Настройка срока жизни TGT

А ещё эту группу очень удобно использовать для тестирования перехода на Kerberos аутентификацию.