Сегодня админ jabber.ru и xmpp.ru объявил о выявлении атаки типа MiTM, направленной на расшифровку трафика пользователей. Предположительно к атаке причастны немецкие хостинг-провайдеры Hetzner и Linode. Владельцы сервисов склонны предполагать, что это законный перехват, который Hetzner и Linode были вынуждены организовать по запросу немецкой полиции.

Все jabber.ru и xmpp.ru коммуникации с 18 апреля 2023 следует считать скомпрометированными. Пользователям предлагается проверить свои учетные записи на наличие новых несанкционированных ключей OMEMO и PGP в хранилище PEP, а также сменить пароли.

https://notes.valdikss.org.ru/jabber.ru-mitm/

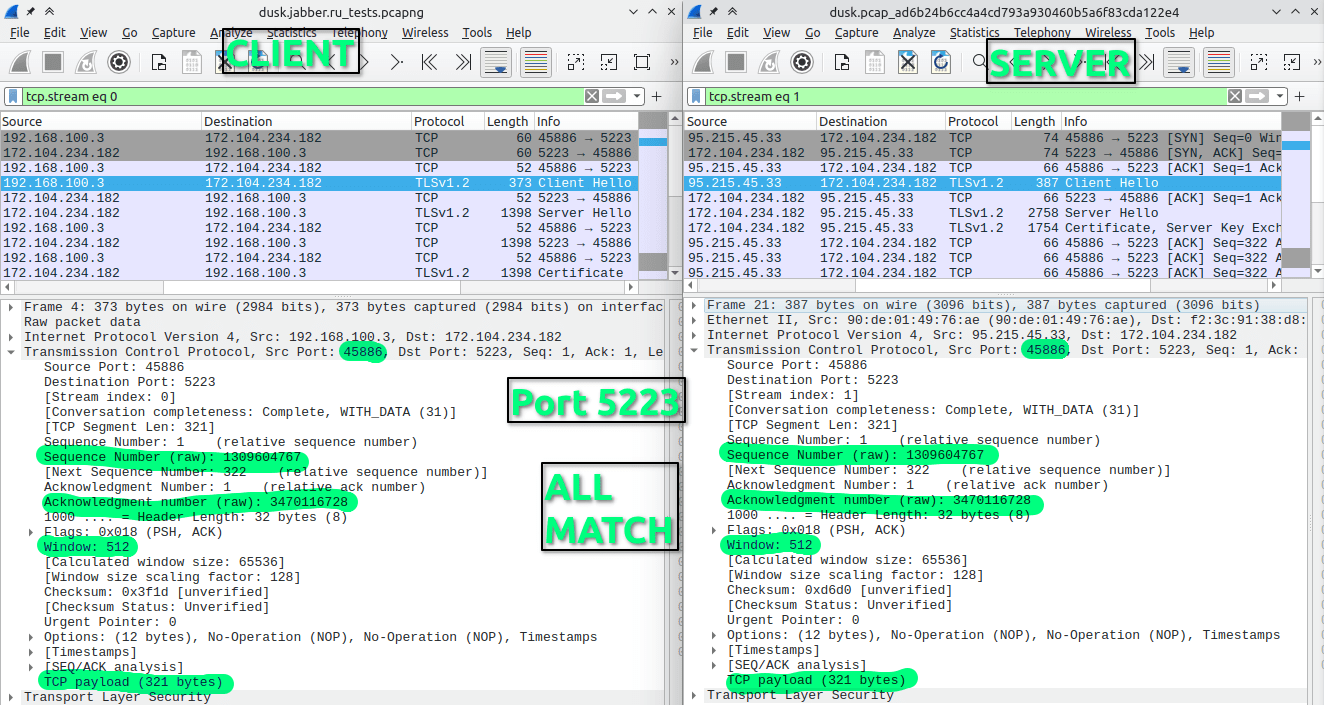

- С 18 апреля 2023 года злоумышленнику удалось выпустить несколько SSL/TLS-сертификатов через Let's Encrypt для доменов jabber.ru и xmpp.ru

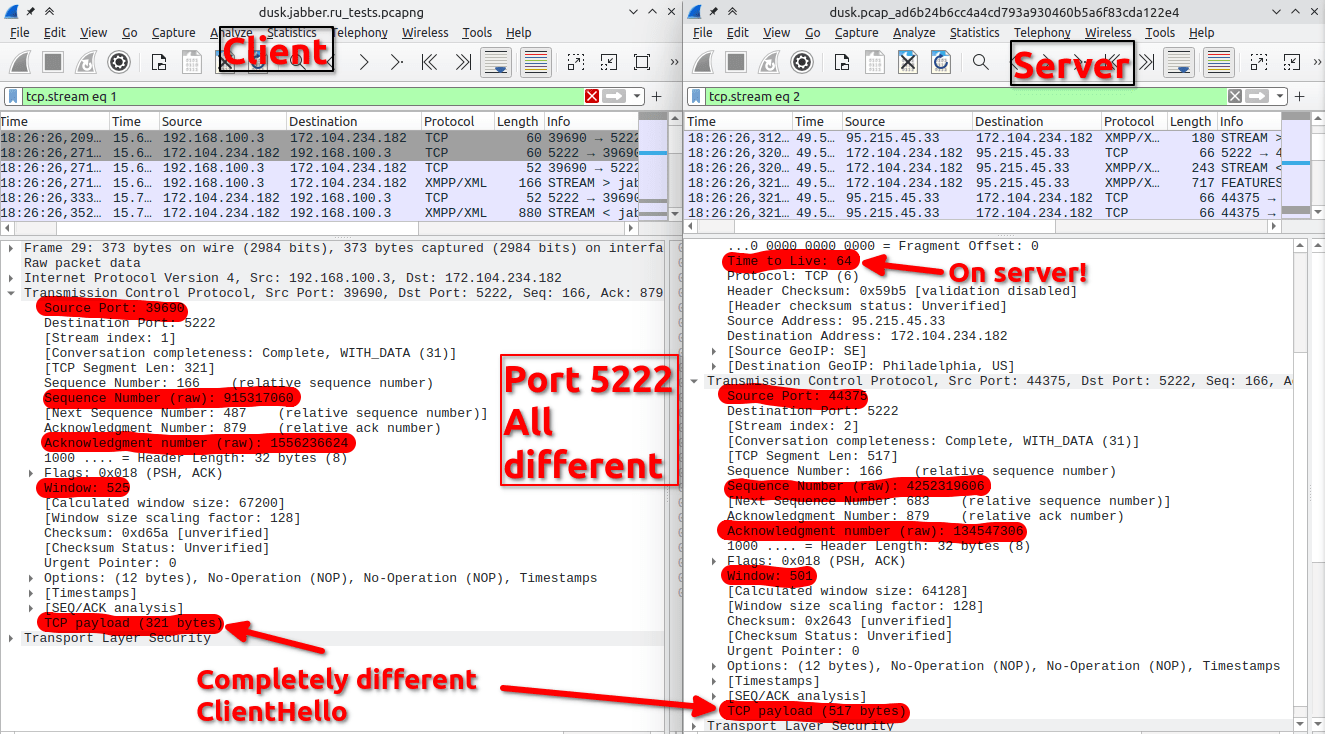

- Атака MiTM для расшифровки XMPP-трафика клиентов jabber.ru и xmpp.ru подтверждена как минимум с 21 июля 2023 г. по 19 октября 2023 г., возможно (не подтверждено) с 18 апреля 2023 г., затронула 100% подключений к порту XMPP STARTTLS 5222

- Злоумышленнику не удалось перевыпустить TLS-сертификат, и MiTM-прокси начал обслуживать просроченный сертификат на порту 5222 для jabber.ru домена (Hetzner)

- Атака MiTM прекратилась вскоре после того, как админы начали расследование и сетевое тестирование 18 октября 2023 года, вместе с тикетами в службу поддержки Hetzner и Linode, однако пассивное прослушка (дополнительный переход маршрутизации) все еще действует, по крайней мере, на одном сервере Linode

- Ни один из серверов, похоже, не был взломан

- И сеть Hetzner, и сеть Linode, по-видимому, были перенастроены специально для такого рода атак на IP-адреса сервиса XMPP

По состоянию на 20 октября 2023 года владельцы сервисов еще ждут адекватного ответа от Hetzner и Linode на запросы.