В апреле 2026 года вышли накопительные обновления для Windows: KB5082200 (Windows 10), а также KB5083769 и KB5082052 (Windows 11). Они ужесточили политики безопасности для подключений по протоколу RDP.

Теперь по умолчанию передача локальных устройств и данных в удалённый сеанс отключена. При подключении пользователь должен вручную указать, какие именно локальные ресурсы он готов открыть для доступа из удалённой системы.

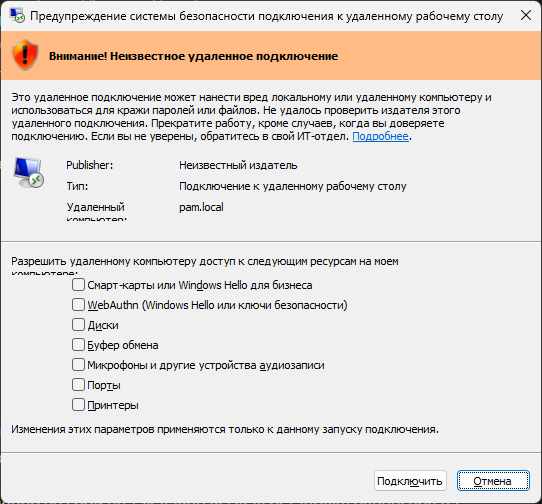

Если RDP-файл не заверен цифровой подписью или создаётся новое соединение, система выводит предупреждение:

Внимание! Неизвестное удалённое подключение

Это удалённое подключение может нанести вред локальному или удалённому компьютеру и использоваться для краж паролей или файлов. Не удалось проверить издателя этого удалённого подключения. Прекратите работу, кроме случаев, когда вы доверяете подключению. Если вы не уверены, обратитесь в свой ИТ-отдел.

Даже если RDP-файл подписан, пользователю всё равно предложат убедиться в безопасности подключения и отдельно выбрать, какие ресурсы пробросить в удалённую сессию.

Если вы неверно выбрали галки, а подключение сохранилось, то нужно вручную удалить в реестре HKEY_CURRENT_USER\SOFTWARE\Microsoft\Terminal Server Client записи вашего RDP хоста в разделах Default и Servers.

Если вручную указывает имя удаленного RDP хоста в клиенте mstsc.exe, то уведомление не должно всплывать, но у меня всё равно иногда всплывает. Особенно, если используются различного рода подключения через прослойку PAM.

Чтобы отключить новую меру безопасности для RDP файлов, можно в ветке HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\Client создать на компьютере параметр реестра RedirectionWarningDialogVersion со значением 1.

Для отключения первого предупреждения — в ветке HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client параметр RdpLaunchConsentAccepted со значением 1.

Предполагается, что для разрешённых подключения администраторы будут подписывать доверенной цифровой подписью RDP файлы.

Чтобы проверить, будет ли цифровая подпись успешно выполнена для RDP-файла без фактического подписывания файла:

rdpsign /sha1 hash /l file1.rdpЧтобы подписать:

rdpsign /sha1 hash file1.rdp

rdpsign /sha1 hash file1.rdp file2.rdp file3.rdpГде hash — отпечаток сертификата. Отпечаток сертификата SHA1 или SHA256 должен представлять доверенный издатель RDP-файла. Чтобы получить отпечаток сертификата, откройте оснастку "Сертификаты", дважды щелкните сертификат, который требуется использовать (в хранилище сертификатов локального компьютера или в личном хранилище сертификатов), перейдите на вкладку сведений, затем в списке Поля нажмите кнопку Отпечаток.

https://learn.microsoft.com/ru-ru/windows-server/administration/windows-commands/rdpsign

Чтобы клиент доверял сертификату, нужно поместить сертификат в доверенные. Также отпечаток нужно добавить в групповые политики. Computer Configuration → Policies → Administrative Templates → Windows Components → Remote Desktop Services → Remote Desktop Connection Client → Specify SHA1 thumbprints of certificates representing trusted .rdp publishers.