Вместе с Windows Server 2016/2019 по умолчанию устанавливается встроенный антивирус Windows Defender. Иногда он очень к месту, например, когда согласно правилам информационной безопасности на сервере должна быть установлена антивирусная защита. А иногда он совсем не нужен, поскольку снижает производительность высоконагруженных сервисов.

Удалим Windows Defender с сервера Windows Server 2016/2019.

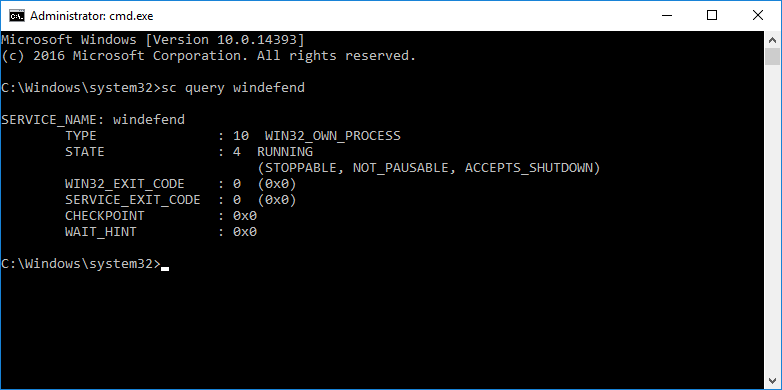

Проверим, что Defender установлен и работает:

sc query windefend

Служба антивируса в состоянии RUNNING.

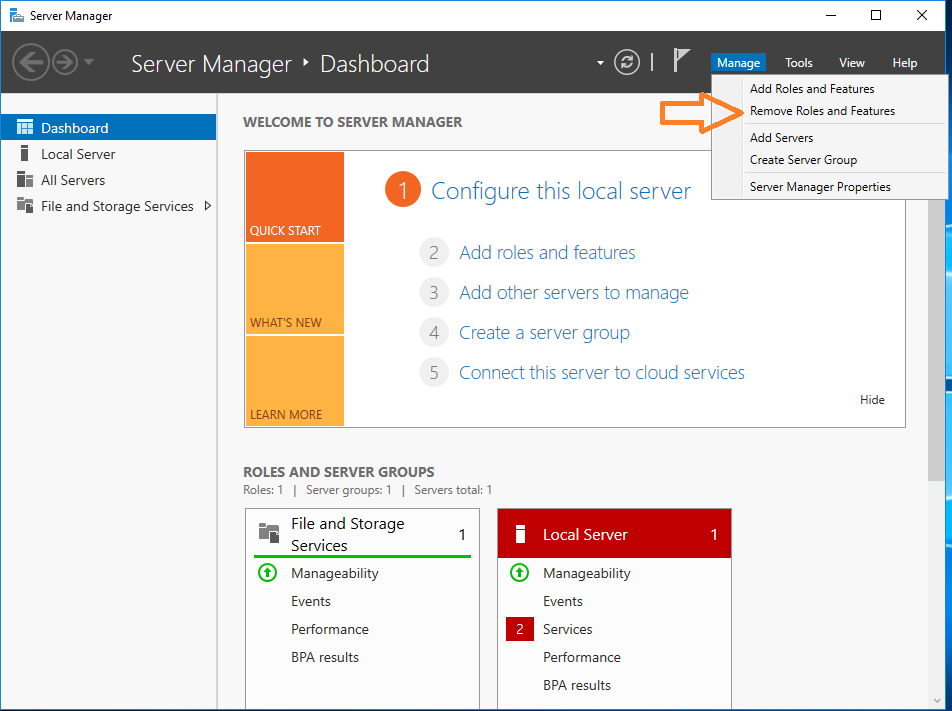

Запускаем графическую консоль Server Manager.

Manage → Remove Roles and Featires.

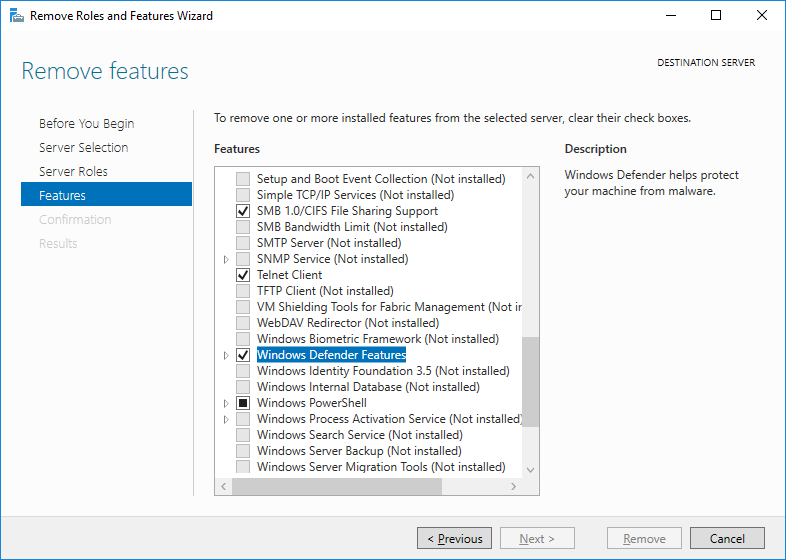

В разделе Features находим компонент Windows Defender Features, снимаем с него галку, нажимаем Next и следуем дальнейшим инструкциям по удалению компонениа.

Сервер потребует перезагрузки.

Проверка

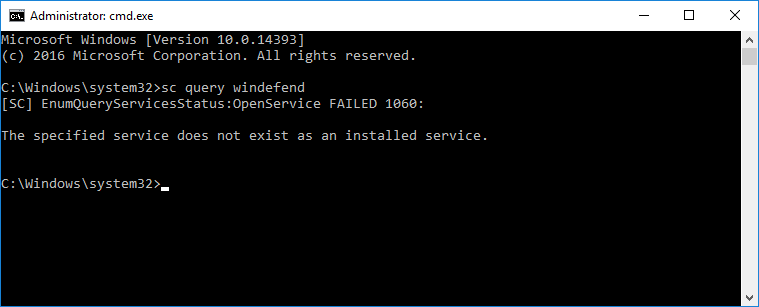

Проверим, что Defender удалён:

sc query windefend

Служба антивируса не найдена.

Примечание

Удалить компонент Windows Defender в Windows Server 2016/2019 можно PowerShell командой:

Uninstall-WindowsFeature -Name Windows-Defender