В ESXi, Workstation и Fusion обнаружены множественные критические уязвимости. VMware призывает обновиться. Уязвимости позволяют злоумышленнику выйти из песочницы и получить несанкционированный доступ к хосту или другим виртуальным машинам на том же хосте.

https://www.vmware.com/security/advisories/VMSA-2024-0006.html

Проблема настолько серьёзная, что вышли патчи для неподдерживаемых версий 6.5 и 6.7.

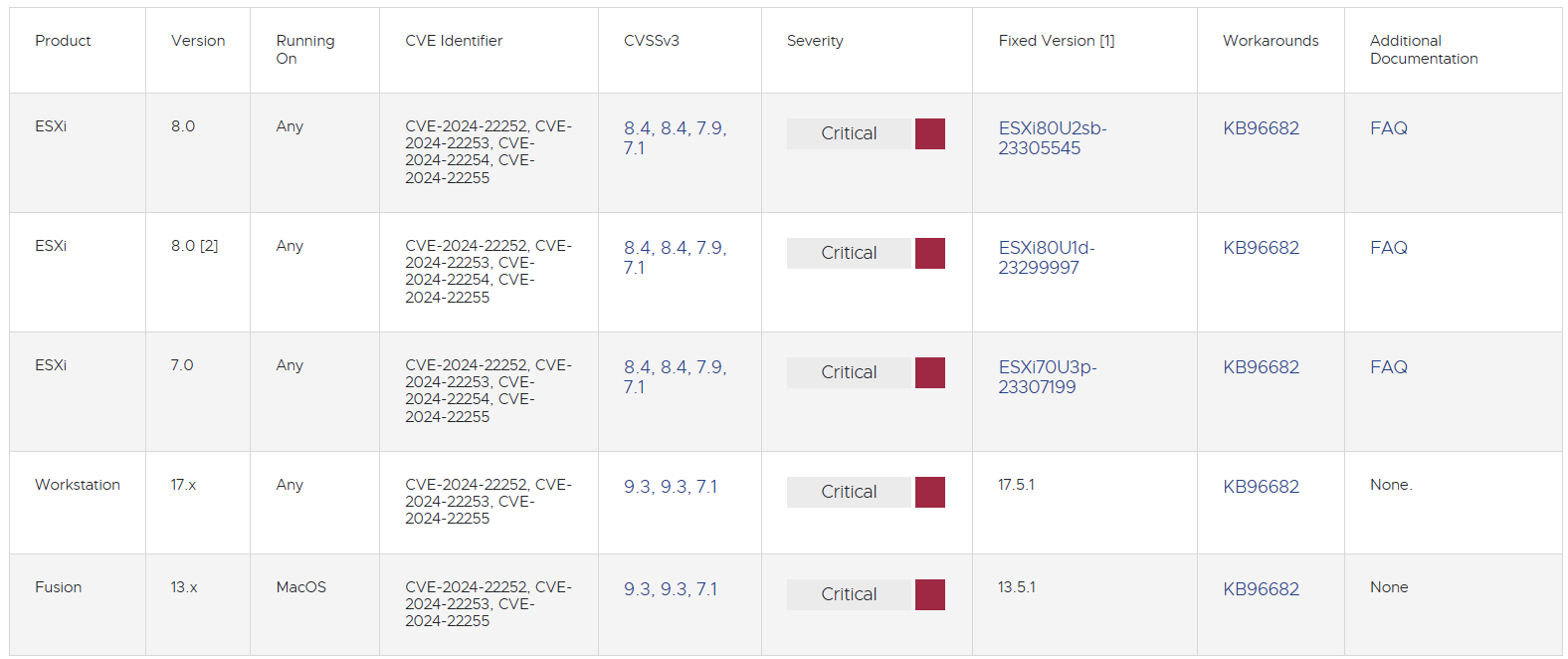

- CVE-2024-22252, 9.3 балла для Workstation/Fusion, 8.4 для ESXi

- CVE-2024-22253, 9.3 балла для Workstation/Fusion, 8.4 для ESXi

- CVE-2024-22254, 7.9 баллов для ESXi

- CVE-2024-22255, 7.1 балл

Затронутые продукты

- VMware ESXi

- VMware Workstation Pro / Player (Workstation)

- VMware Fusion Pro / Fusion (Fusion)

- VMware Cloud Foundation (Cloud Foundation)

CVE-2024-22252

Уязвимость, связанная с использованием указателей после освобождения памяти, в USB-контроллере XHCI.

Злоумышленник с привилегиями локального администратора на виртуальной машине может выполнить код от имени VMX-процесса виртуальной машины на хосте.

CVE-2024-22253

Уязвимость, связанная с использованием указателей после освобождения памяти, в USB-контроллере UHCI.

Злоумышленник с привилегиями локального администратора на виртуальной машине может выполнить код от имени VMX-процесса виртуальной машины на хосте.

CVE-2024-22254

Выход за пределы памяти.

Злоумышленник с привилегиями в процессе VMX может инициировать запись за пределами памяти, что приведет к выходу из песочницы.

CVE-2024-22255

Раскрытие информации через USB-контроллер UHCI.

Злоумышленник с административным доступом к виртуальной машине может воспользоваться этой проблемой для утечки памяти из процесса vmx.

Компенсационные меры

Для защиты от CVE-2024-22252, CVE-2024-22253 и CVE-2024-22255 можно временно удалить USB-контроллеры из виртуальных машин: