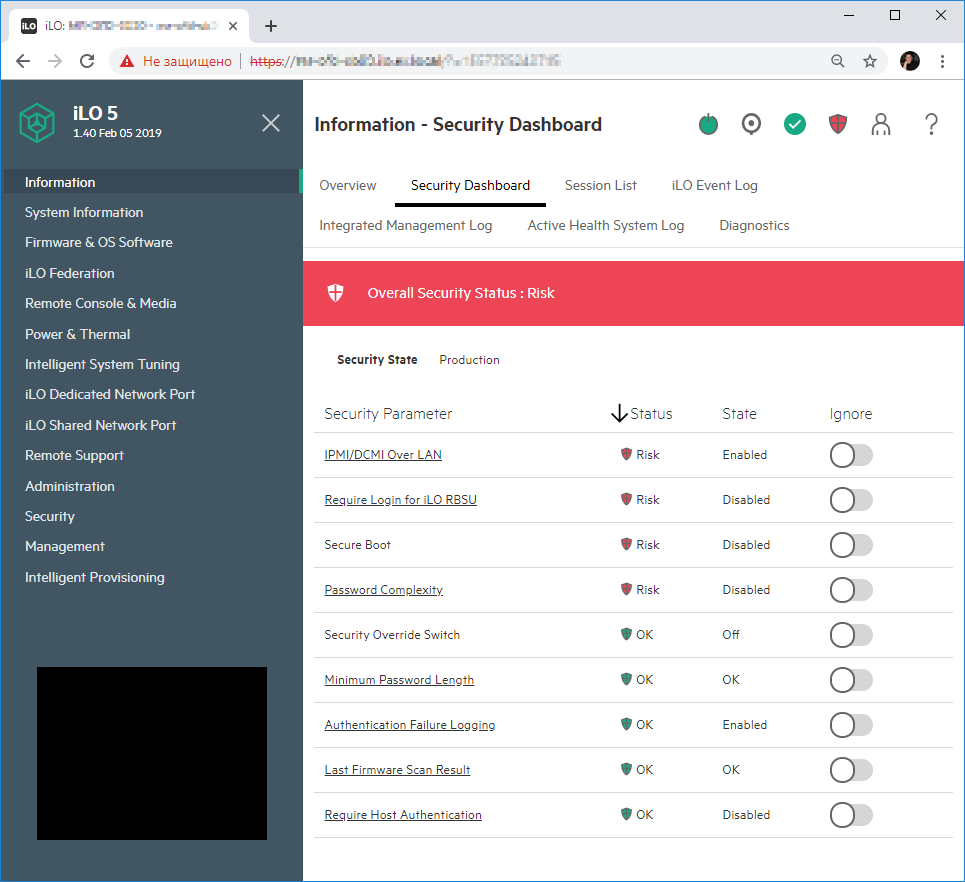

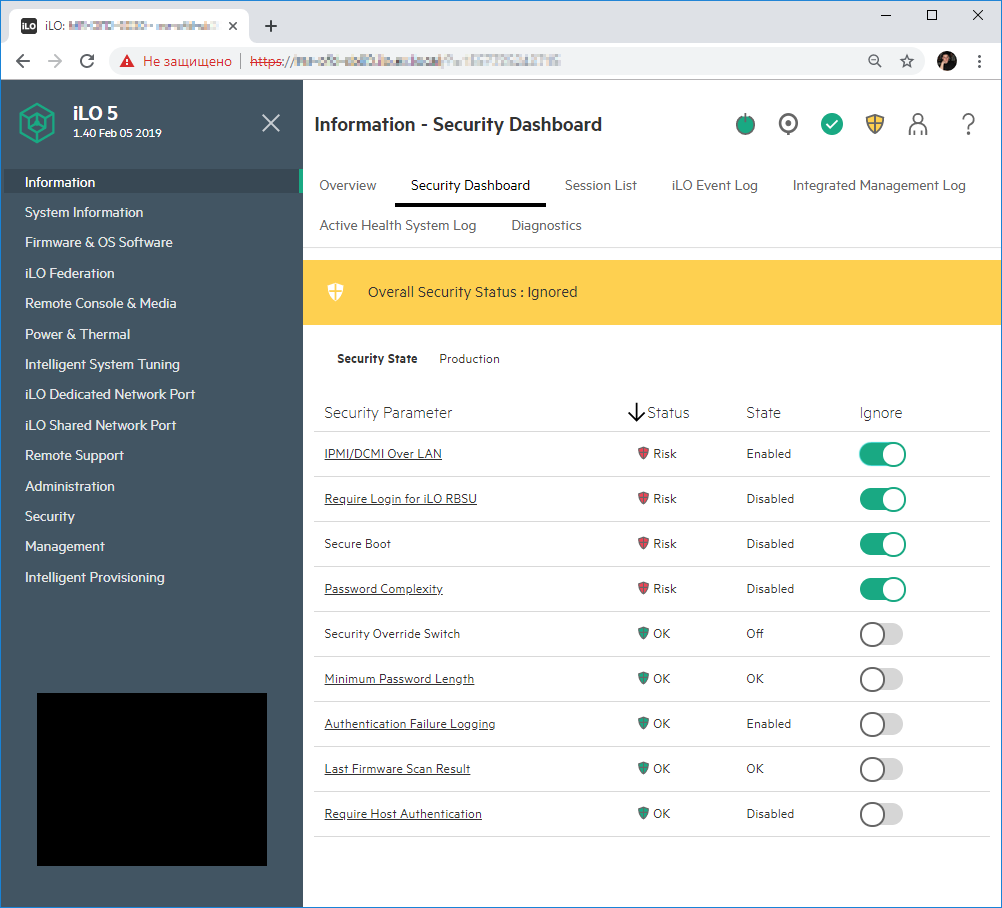

В новой версии прошивки iLO 5 1.40 в разделе Information появилась новая вкладка — Security Dashboard. Дополнительно в правом верхнем углу теперь красуется новая иконка iLO Security.

Страничка показывает состояние важных функций безопасности и используется для оценки вашей конфигурации на предмет потенциальных рисков. При обнаружении риска вы можете просмотреть подробную информацию и рекомендации по улучшению безопасности системы.

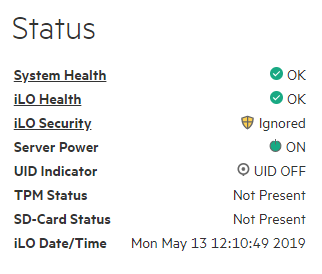

iLO Security

Может принимать три состояния:

OK — iLO не обнаружил угроз безопасности.

OK — iLO не обнаружил угроз безопасности. Risk — iLO обнаружил потенциальную угрозу безопасности.

Risk — iLO обнаружил потенциальную угрозу безопасности. Ignored — iLO обнаружил потенциальную угрозу безопасности, но админ сказал "игнорировать".

Ignored — iLO обнаружил потенциальную угрозу безопасности, но админ сказал "игнорировать".

Статус дублируется в разделе — Information > Overview > Status.

Security State

Security State отображает текущее состояние безопасности:

- Production

- High Security

- FIPS

- CNSA

- Synergy Security Mode

Server Configuration Lock

Отображает настройки блокировки конфигурации сервера. Эта функция предупреждает администратора о таких действиях, как замена устройства, добавление устройства, удаление оборудования, изменения режима безопасной загрузки и установка прошивки. Вы можете настроить эту функцию в UEFI System Utilities или с помощью iLO RESTful API. По умолчанию - выключено.

Security Dashboard table

Табличка со списком всяческих угроз безопасности и их состояние.

- Security Parameter — название отслеживаемой настройки безопасности. Если кликабельно, то ведёт на страничку iLO, где можно настроить эту функцию.

- Status — статус отслеживаемой настройки безопасности. Может быть:

- OK - всё безопасно.

- Risk - есть потенциальный риск.

- State — состояние отслеживаемой настройки безопасности. Может быть:

- Enabled. Работает.

- Disabled. Не работает.

- Insufficient. Включено, но рекомендуемая конфигурация не используется.

- Off. Выключено.

- On. Включено.

- OK. соответствует рекомендациям по безопасности iLO.

- Failed. Ошибка.

- Repaired. Ошибка устранена.

- Ignore — здесь находится переключатель, позволяющий игнорировать указанную настройку безопасности.

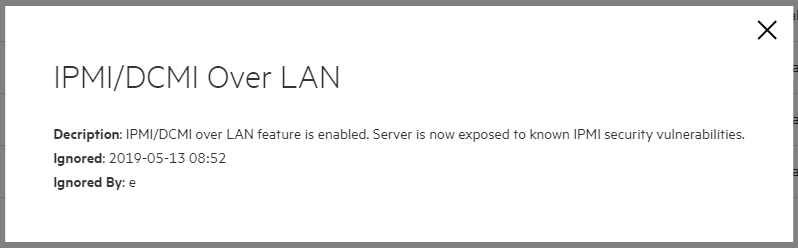

Risk details

При клике на иконку Risk напротив каждой настройки безопасности всплывает окно с описанием риска.

- Description — описание.

- Recommended Action — что рекомендуется.

- Ignored — дата установки переключателя "Игнорировать".

- Ignored by — кто проигнорировал.

Отслеживаемые настройки безопасности

Следующие функции безопасности отслеживаются на странице Security Dashboard. Если сервер не поддерживает функцию, ее нет в списке.

IPMI/DCMI Over LAN

Hewlett Packard Enterprise рекомендует отключить IPMI/DCMI.

Minimum Password Length

Hewlett Packard Enterprise рекомендует установить минимальную длину пароля 8 символов и более.

Require Login for iLO RBSU

Требовать логин для iLO RBSU. iLO не требует по умолчанию аутентификации при входе в настройки iLO в BIOS. Hewlett Packard Enterprise рекомендует включить эту функцию. Лично я против.

Authentication Failure Logging

Ведение журнала ошибок аутентификации. Hewlett Packard Enterprise рекомендует включить эту функцию.

Password Complexity

Сложность пароля. Hewlett Packard Enterprise рекомендует включить функцию требования сложного пароля.

Security Override Switch

Security Override Switch (System Maintenance Switch). Отключает аутентификацию. Hewlett Packard Enterprise рекомендует отключить эту функцию. Я согласен.

Secure Boot

Безопасная загрузка, по умолчанию выключена. Проверка цифровых подписей прошивок.

Last Firmware Scan Result

Результат последнего сканирования прошивки.

Access Panel Status

Датчик вскрытия корпуса.

Require Host Authentication

Этот пункт почему-то не указан в документации. По умолчанию disabled. Нашёл описание в другом разделе помощи.

Определяет, требуются ли учетные данные пользователя iLO для утилит на основе хоста, таких как HPONCFG и iLOREST. Эти утилиты запускаются из командной строки операционной системы и требуют системную учетную запись с правами администратора или root.