Вчера по телеграм каналам, посвящённым информационной безопасности, прошла новость о возможном взломе BI.ZONE.

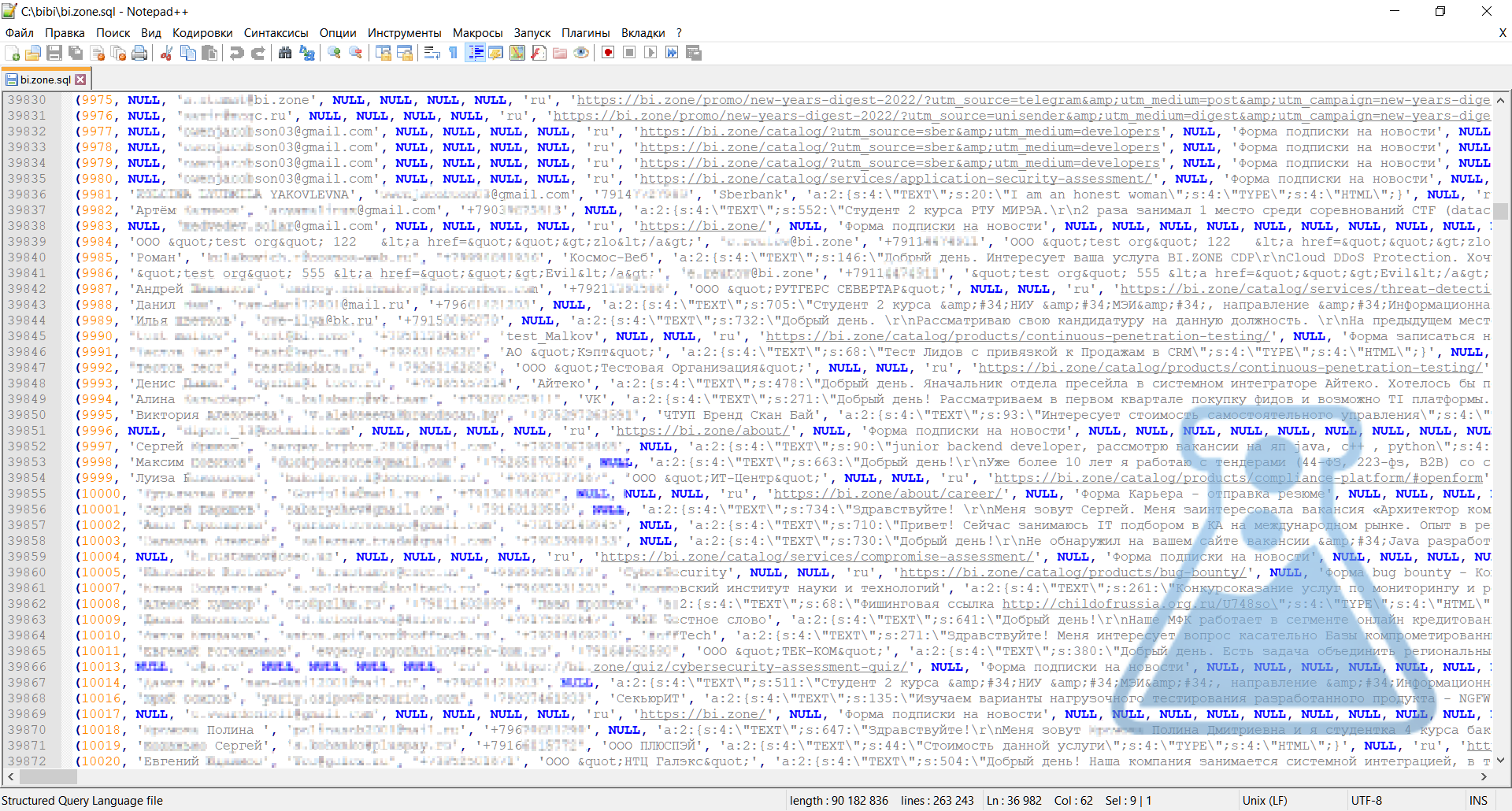

В общий доступ выложили SQL-дамп базы данных сайта bi.zone, под управлением CMS "Bitrix", содержащий зарегистрированных пользователей:

- имя

- хешированный пароль

- электронная почта

А ещё более 10000 строк лидов:

- имя

- телефон

- электронная почта

- место работы

Выборочна проверка подтвердила валидность некоторых лидов, своих коллег мы там обнаружили.

Существуют и другие SQL-дампы. Вероятно, хакеры вероятно получили доступ к данным нескольких сайтов:

- cyberpolygon.com

- bi.zone

- cyberacademy.bi.zone

- touch.bi.zone

- aftt.bi.zone

До этого было сообщение о взломе ресурсов компании "Первый Бит" (1cbit.ru). В открытый доступ выложили несколько SQL-дампов.

Есть подозрение на наличие какой-то уязвимости в CMS "Bitrix", но подтверждения этому пока нет. Однако, накатить обновление лишним не будет.

Update

Информация от BI.ZONE.

30.04.2023

https://t.me/bizone_channel/798

Сегодня в Telegram-канале DumpForums появилось сообщение о взломе нашей компании.

Опубликованные в канале скриншоты — это виртуальная машина на внешнем хостинге, на которой размещаются веб-страницы сайтов наших конференций.

Данная виртуальная машина никак не связана с инфраструктурой BI.ZONE. Поэтому нашим клиентам ничего не угрожает.

Сейчас мы ведем расследование инцидента и позже опубликуем результаты с детальным разбором.

01.05.2023

https://t.me/bizone_channel/799

В ходе расследования мы подтвердили, что злоумышленники получили доступ к резервным копиям сервера с лендинговыми страницами, созданным внешним сервисом бэкапирования. Сервер размещается на внешнем хостинге и не связан с нашей инфраструктурой или инфраструктурой наших клиентов.

В архивах резервных копий содержится ограниченный набор данных, указанных посетителями при регистрации на некоторые наши мероприятия. Мы продолжаем анализ архивов и других технических артефактов и в скором времени опубликуем результаты расследования.

02.05.2023