Воспользуемся подсистемой Linux и сгенерируем DKIM ключи в ОС Windows 10.

DomainKeys Identified Mail (DKIM) — метод e-mail аутентификации, разработанный для обнаружения подделывания сообщений, пересылаемых по email. Метод дает возможность получателю проверить, что письмо действительно было отправлено с заявленного домена.

Включаем bash в Windows:

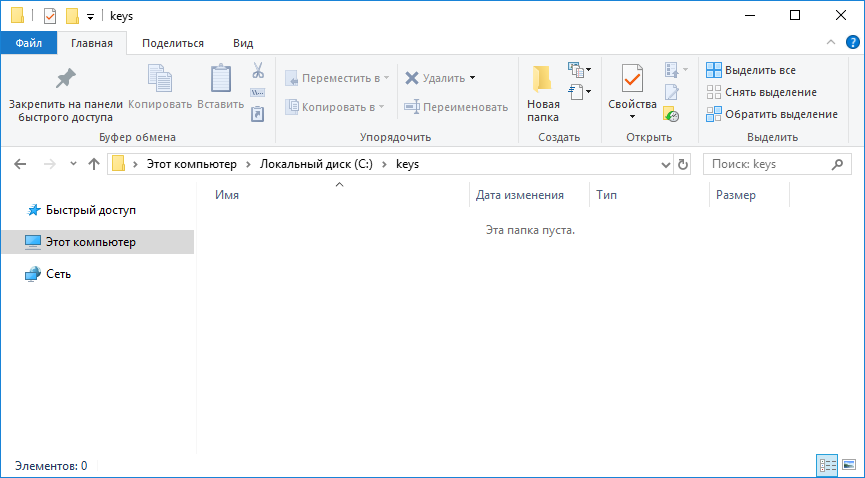

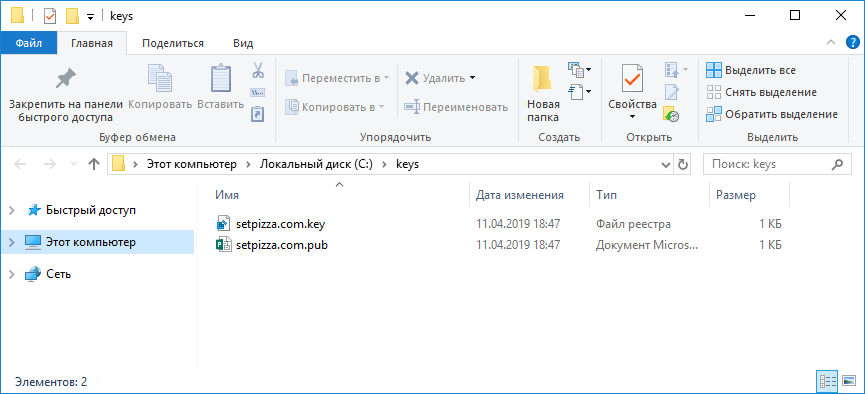

На диске C создаём папку C:\keys:

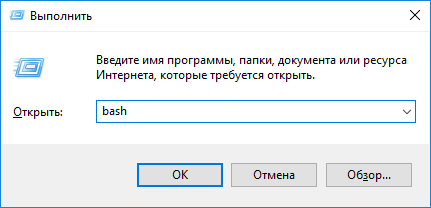

Запускаем bash. Для запуска bash нужно выполнить команду "bash" или "bash.exe".

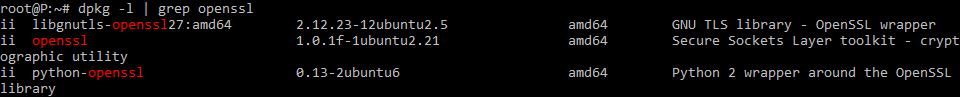

Проверим что пакет openssl установлен:

sudo dpkg -l | grep openssl

Если не установлен, то пакет ставится через apt-get:

sudo apt-get install openssl

У меня openssl уже стоит, Переходим в папку /mnt/c/keys/

cd /mnt/c/keys/

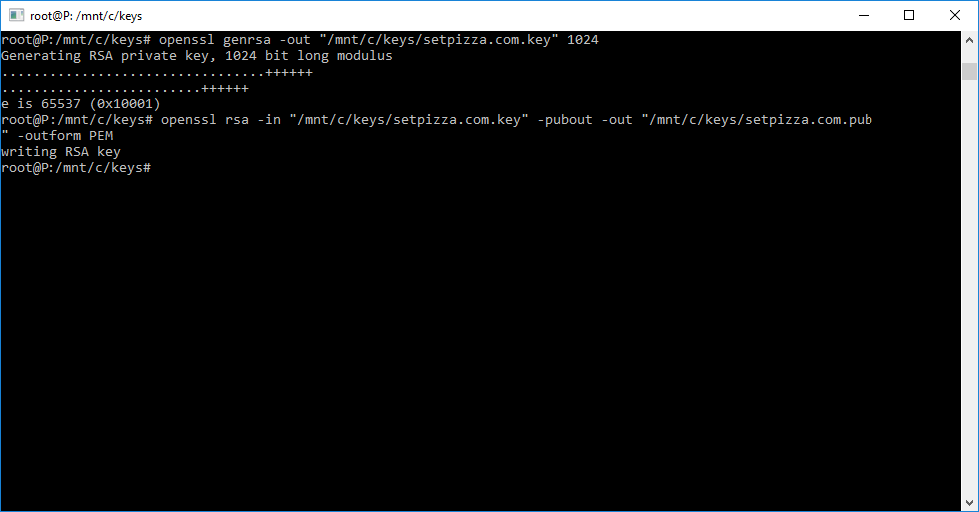

Генерируем ключи с помощью openssl.

sudo -i

openssl genrsa -out "/mnt/c/keys/setpizza.com.key" 1024

openssl rsa -in "/mnt/c/keys/setpizza.com.key" -pubout -out "/mnt/c/keys/setpizza.com.pub" -outform PEM

Ключи сгенерированы:

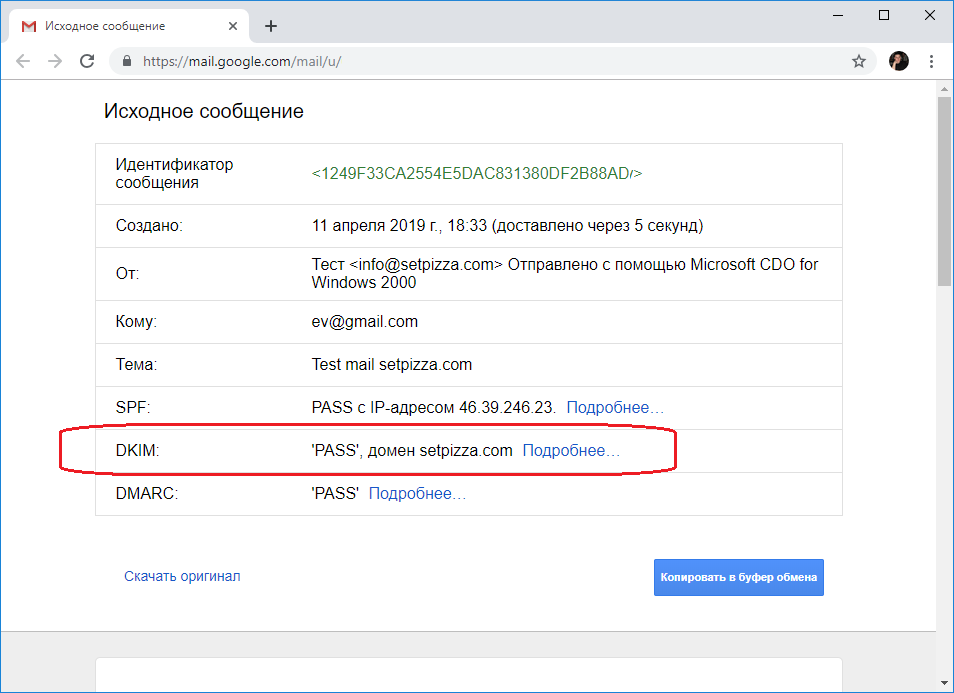

Публичный ключ теперь следует разместить в DNS в виде:

x._domainkey.setpizza.com. TXT "v=DKIM1; g=*; k=rsa; p=[PUBLIC_KEY]"

x - в данном случае селектор. Селектор выбирается произвольно и привязан к почтовому серверу.

Приватный ключ размещается в почтовом сервере, указывается в настройках вместе с селектором.

Примечание

Я специально сгенерировал 1024-битный ключ для примера, потому как 2048-битный ключ при вставке через виндовый DNS обрезается. Если вы сгенерировали 2048-битный ключ, то его можно разбить на несколько строк.

x._domainkey.setpizza.com. TXT ( "v=DKIM1; g=*; k=rsa; p=MIIBIjANxxxxxxx"

"yyyyyyyDAQAB" )