17 июня 2024 года для vCenter 7 вышло обновление 7.0.3.02000.

Обновление содержит исправления уязвимостей безопасности: CVE-2024-37079, CVE-2024-37080, and CVE-2024-37081.

CVE-2024-37079, CVE-2024-37080 — RCE уязвимости переполнения кучи в реализации протокола DCERPC. 9.8 баллов. Злоумышленник, имеющий сетевой доступ к vCenter Server, может отправить специально созданный сетевой пакет, который потенциально может привести к удаленному выполнению кода.

CVE-2024-37081 — множественные локальные уязвимости повышения привилегий из-за неправильной настройки sudo. 7.8 баллов. Прошедший проверку подлинности локальный пользователь с неадминистративными привилегиями может повысить привилегий до уровня root на vCenter Server Appliance.

Уязвимости в vCenter Server — 9.8 баллов

VMware vCenter Server 7.0 Update 3r

Подробнее:

О патче:

- Download Filename: VMware-vCenter-Server-Appliance-7.0.3.02000-24026615-patch-FP.iso

- Build: 24026615

- Download Size: 6789.2 MB

- md5sum: fa90aee2a9b6c525552e6762a45ee0f4

- sha256checksum: aa490abbe2bf6c45041aea93bdbdcd37d147bbe188ceb85e18ed060b50b85c88

- Примонтируйте VMware-vCenter-Server-Appliance-7.0.3.02000-24026615-patch-FP.iso файл к vCenter Server Appliance CD или DVD drive.

- Выполните вход в shell с правами root и используйте команды:

- Выполнить stage с ISO:

software-packages stage --iso - Посмотреть подготовленный контент:

software-packages list --staged - Установить подготовленные пакеты:

software-packages install --staged

- Выполнить stage с ISO:

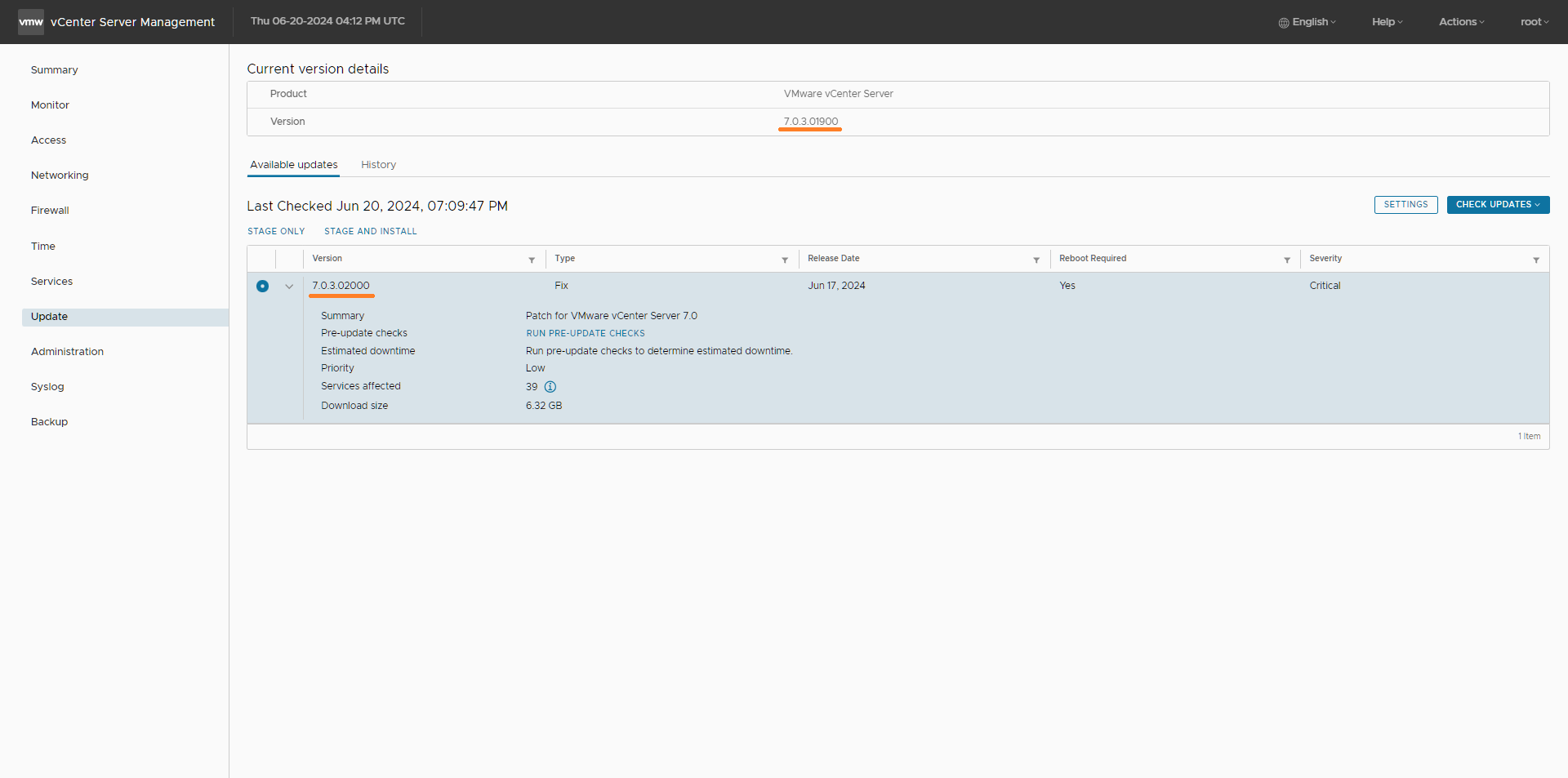

Обновление через VAMI

Заходим в vCenter Server Management. Порт 5480, под юзером root. Проверяем обновления.

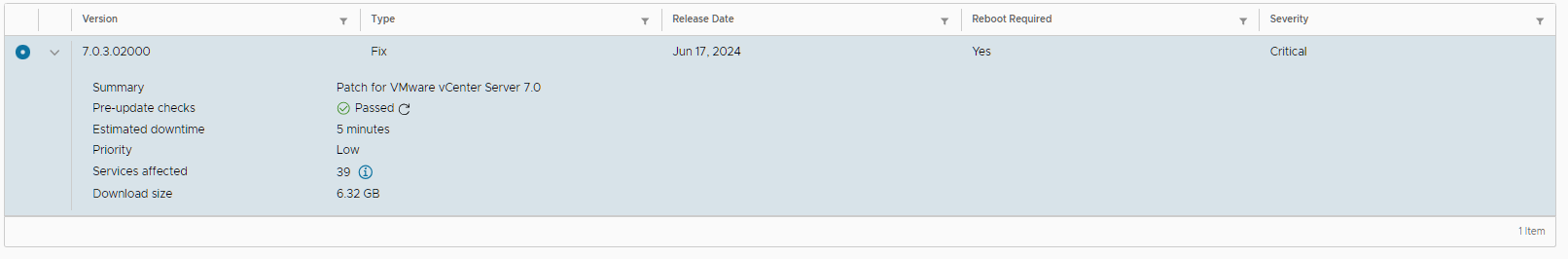

Имеется версия VCSA 7.0.3.01900. Доступна для обновления 7.0.3.02000. Нажимаем RUN PRE-UPDATE CHECKS.

Проверка выполнена успешно. Нажимаем STAGE AND INSTALL.

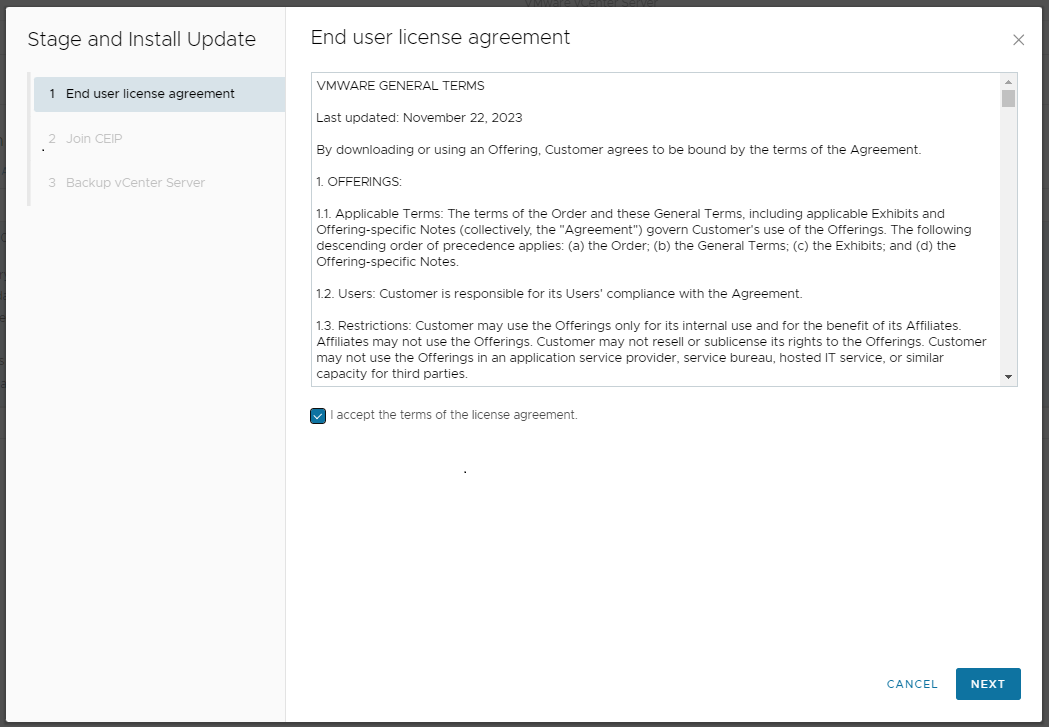

Запускается мастер установки обновлений. Попадаем в раздел "End user license agreement", принимаем лицензионное соглашение. NEXT.

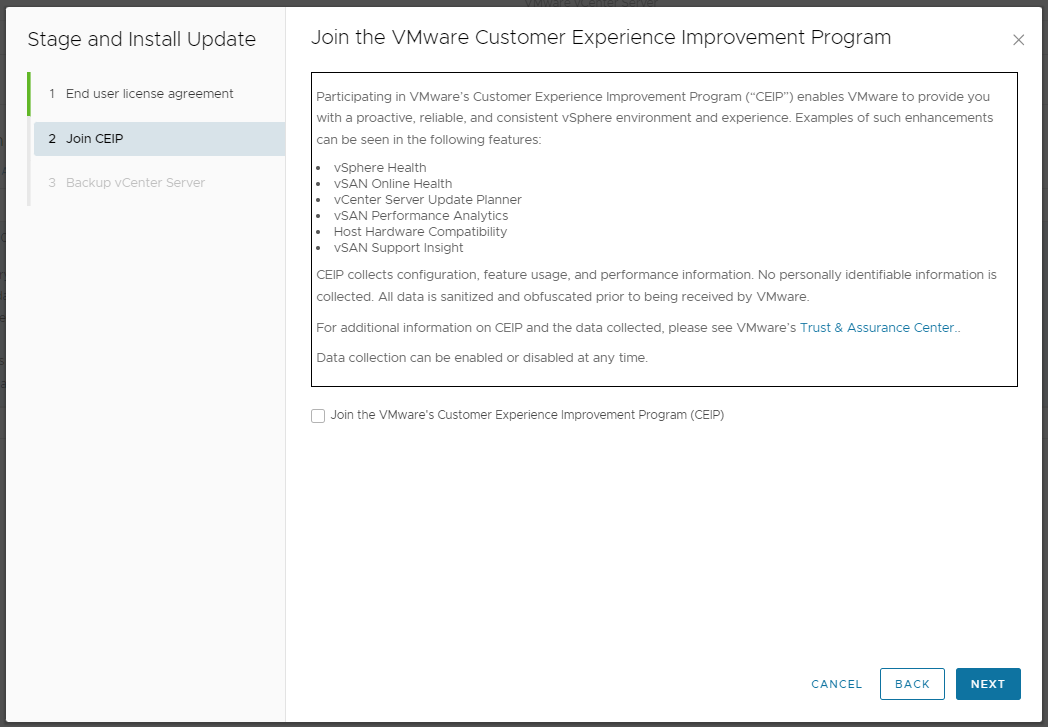

Попадаем в раздел "Join CEIP", снимаем галку. NEXT.

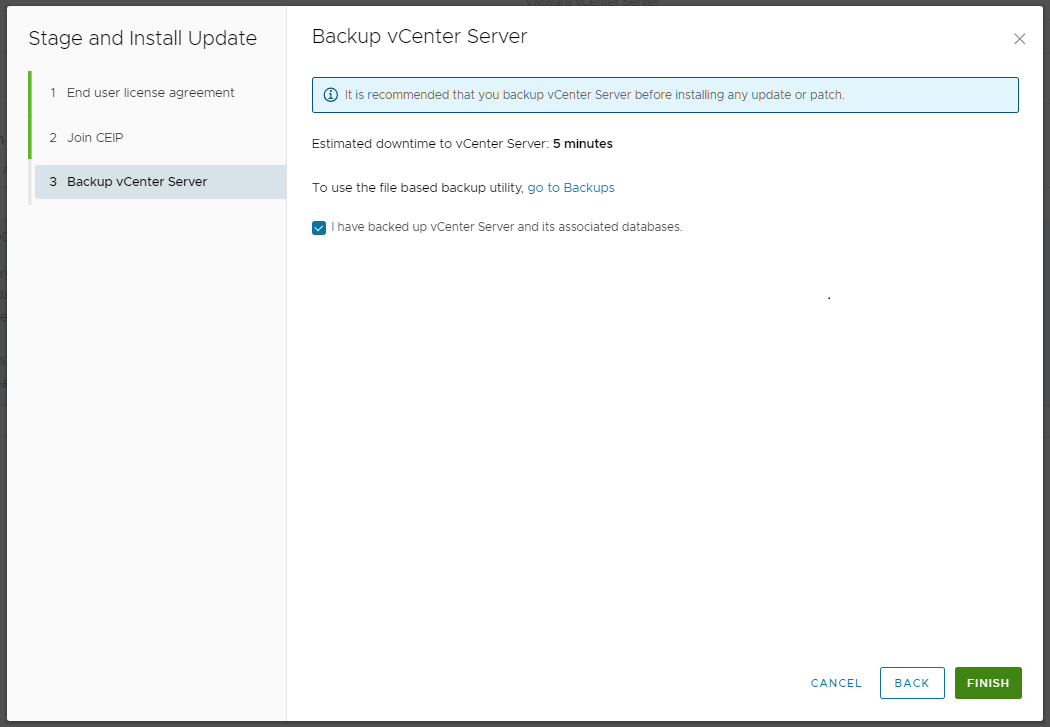

Попадаем в раздел "Backup vCenter Server", ставим галку, подтверждая что есть бэкап. Я сделал снапшот VCSA. FINISH.

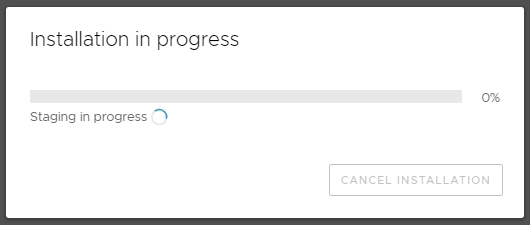

Начинается процедура обновления.

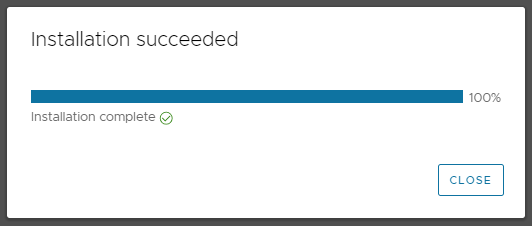

Установка обновления завершена. Ожидаем перезапуска VCSA.

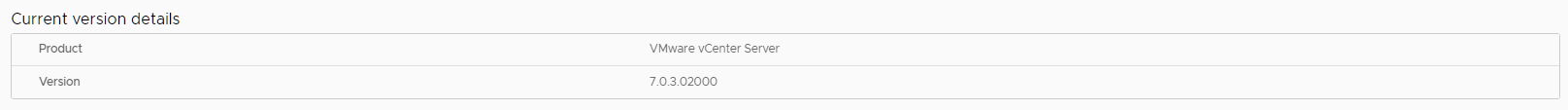

vCenter обновлён до версии 7.0.3.02000.